Plesk: SSL/TLS-Verschlüsselung bei proftp aktivieren

14. Juni 2014

Leider ist unter Plesk, wie bei vielen anderen Systemen in den Default Settings die SSL und TLS Verschlüsselung bei proftp deaktiviert. Um das zu aktivieren gehen wir ersteinmal mit ssh in die Datei /etc/proftpd.conf, darin folgende Edition. <IfModule mod_tls.c> TLSEngine on TLSLog /var/log/tls.log TLSProtocol SSLv23 # Are clients required to use FTP over TLS? TLSRequired […]

Leider ist unter Plesk, wie bei vielen anderen Systemen in den Default Settings die SSL und TLS Verschlüsselung bei proftp deaktiviert.

Um das zu aktivieren gehen wir ersteinmal mit ssh in die Datei /etc/proftpd.conf, darin folgende Edition.

Da Plesk proftp steuert und es keine Standalone Version ist, müssen wir noch den xinetd-Dienst neustarten:

Da Plesk proftp steuert und es keine Standalone Version ist, müssen wir noch den xinetd-Dienst neustarten:

<IfModule mod_tls.c>

TLSEngine on

TLSLog /var/log/tls.log

TLSProtocol SSLv23

# Are clients required to use FTP over TLS?

TLSRequired on

# Server's certificate

TLSRSACertificateFile /usr/local/psa/admin/conf/httpsd.pem

TLSRSACertificateKeyFile /usr/local/psa/admin/conf/httpsd.pem

# Authenticate clients that want to use FTP over TLS?

TLSVerifyClient off

# Allow SSL/TLS renegotiations when the client requests them, but

# do not force the renegotations. Some clients do not support

# SSL/TLS renegotiations; when mod_tls forces a renegotiation, these

# clients will close the data connection, or there will be a timeout

# on an idle data connection.

TLSRenegotiate required off

TLSOptions NoSessionReuseRequired

</IfModule>

Über die Oberfläche kann man unter Server -> SSL-Zertifikate das Standardzertifikat ändern.

Denn das Zertifikat unter "/usr/local/psa/admin/conf/httpsd.pem" ist das Standardzertifikat von Plesk.

Die Option "TLSOptions NoSessionReuseRequired" verhindert bei manchen Clients folgende Fehlermeldung: "425 Unable to build data connection: Operation not permitted".

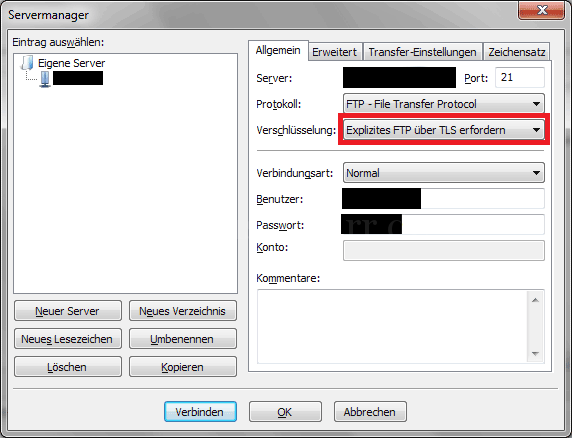

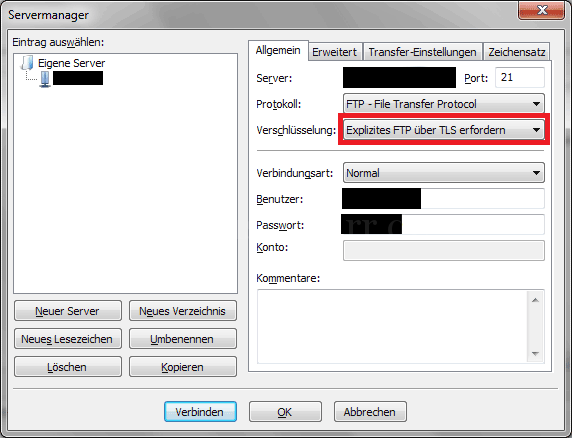

Natürlich sollte man die Verschlüsselung erzwingen:

Da Plesk proftp steuert und es keine Standalone Version ist, müssen wir noch den xinetd-Dienst neustarten:

Da Plesk proftp steuert und es keine Standalone Version ist, müssen wir noch den xinetd-Dienst neustarten:

/etc/init.d/xinetd restart

Ab jetzt sollte die Verschlüsselung gehen und Pflicht sein.

Kommentare

Kommentare werden geladen...